- Anhand echter Phishing-Mails erklärt unser Experte, wie Ihre Mitarbeiter und Mitarbeiterinnen die Fälschung erkennen und wie sie mit verdächtigen E-Mails umgehen sollten.

- Ihre Mitarbeiter:innen erfahren Schritt für Schritt, wie Betrüger:innen bei Social Engineering vorgehen und wie sie die „Masche“ durchschauen können.

- Ihre Angestellten lernen die Funktionsweise verschiedener Schadprogramme kennen und wie sie die Verbreitung von Schadsoftware unterbinden.

IT-Security Awareness für Mitarbeiter:innen

| E-Mail-Seminar

E-Mail-Seminar

Die Cyber-Bedrohungslage ist im letzten Jahr auf ein neues Rekordniveau gestiegen: Studien zeigen, dass die Zahl der Cyberangriffe im letzten Jahr um 201% zugenommen haben! Besonders Phishing-Attacken, Social Engineering und Ransomware-Angriffe, bei denen gesamte Systeme verschlüsselt und hohe Lösegelder erpresst werden, zielen auf arglose Benutzer:innen – also auf die Unbedarftheit Ihrer Mitarbeitenden!

Vermitteln Sie Ihren Mitarbeitenden leicht verständlich, wie sie Bedrohungsszenarien erkennen und sich richtig verhalten!

Damit Sie Ihr Unternehmen aus der Schusslinie bringen können, bieten wir Ihnen mit unserem E-Mail-Seminar gezielte Unterstützung bei der Mitarbeiterschulung.

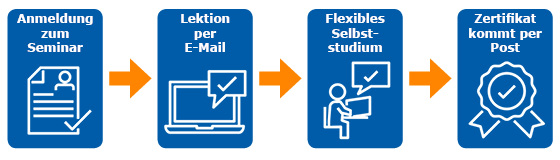

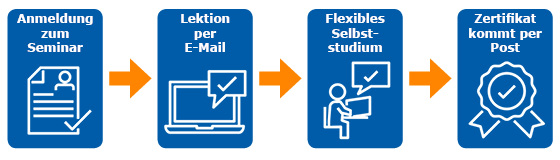

So funktionieren unsere E-Mail-Seminare

| Farbe der Kategorie | VIOLETT - IT-Datenschutz |

|---|---|

| Duration | Jede Woche eine E-Mail-Lektion 3 Lektionen gesamt Mit Abschlusszertifikat |

| Kontaktperson | Kontaktperson 1 |

Die Cyber-Bedrohungslage ist im letzten Jahr auf ein neues Rekordniveau gestiegen: Studien zeigen, dass die Zahl der Cyberangriffe im letzten Jahr um 201% zugenommen haben! Besonders Phishing-Attacken, Social Engineering und Ransomware-Angriffe, bei denen gesamte Systeme verschlüsselt und hohe Lösegelder erpresst werden, zielen auf arglose Benutzer:innen – also auf die Unbedarftheit Ihrer Mitarbeitenden!

Vermitteln Sie Ihren Mitarbeitenden leicht verständlich, wie sie Bedrohungsszenarien erkennen und sich richtig verhalten!

Damit Sie Ihr Unternehmen aus der Schusslinie bringen können, bieten wir Ihnen mit unserem E-Mail-Seminar gezielte Unterstützung bei der Mitarbeiterschulung.

So funktionieren unsere E-Mail-Seminare

Ihr Nutzen

Zielgruppe

- Alle Mitarbeiter:innen

- IT-Beauftragte

Seminarinhalte

Lektion 1

Bewusstseinsbildung – Gefahrenquellen

- Wem gehören meine Daten?

- Was soll geschützt werden, wo sind die Angriffspunkte?

- Umgang mit Angriffspunkten

- Anonymität und die Digitale Spur

- Die IP-Adresse

- Verknüpfung der Daten

- Soziale Medien und Cookies

- Rechtsgeschäfte im Internet

- Social Engineering

- Wissens-Check

Lektion 2

Beispiele und Programme im Detail

- Phishing (inkl Beispielen von E-Mails)

- Das Gewinnversprechen

- Spenden

- Bitte um dringende Kontaktaufnahme

- Kreditkarten 3D-Authentifizierung

- Betrüger warnen vor Betrügern

- Angebliche Sperrung des Accounts

- Der CEO Trick

- Wie erkenne ich „Fakes“?

- Die Domäne

- Viren und Makros

- Malware (Viren, Würmer, Trojaner, Ransomware)

- Makros

- Weitere Gefahren außerhalb der E-Mails

- E-Mail-Anhänge

- USB-Sticks

- Vertrauliche Dokumente

- Abläufe in Unternehmen (Prozesse)

- Gefahren aus Cookies?

- Wissens-Check

Lektion 3

Tools und Lösungsansätze

- Was tun mit den Passwörtern?

- Passwörter merken und verwahren

- Spam

- Wie kommen Betrüger:innen an die E-Mail-Adresse

- Spam-Filter

- Junk-E-Mail-Optionen

- Filter-Regeln

- Cookies

- Drittanbieter-Cookies deaktivieren

- CEO Fraud

- Was tun, wenn doch ein Fehler passiert ist

- Die Datenschutzgrundverordnung (DSGVO)

- Geschichte, Entstehung, Grundidee

- Die Rechte – und das Problem

- Die Makroperspektive – Tech Konzerne

- Fazit

- Wissens-Check

Tipp: Am Ende jeder Lektion erwartet Sie ein kurzer Wissens-Check mit Antworten zur Selbstkontrolle.